אבטחה כבר אינה אופציה, אלא קורס חובה לכל מתמחה בטכנולוגיית אינטרנט. HTTP, HTTPS, SSL, TLS - האם אתם באמת מבינים מה קורה מאחורי הקלעים? במאמר זה, נסביר את הלוגיקה המרכזית של פרוטוקולי תקשורת מוצפנים מודרניים בצורה פשוטה ומקצועית, ונעזור לכם להבין את הסודות "מאחורי המנעולים" בעזרת תרשים זרימה חזותי.

מדוע HTTP "לא מאובטח"? --- מבוא

זוכרים את אזהרת הדפדפן המוכרת?

"החיבור שלך אינו פרטי."

ברגע שאתר אינטרנט אינו פורס HTTPS, כל פרטי המשתמש מועברים ברחבי הרשת בטקסט רגיל. סיסמאות ההתחברות, מספרי כרטיסי האשראי ואפילו שיחות פרטיות - כל אלה עלולים להילכד על ידי האקר בעל יכולת הגעה לרשת. שורש הבעיה הוא חוסר ההצפנה של HTTP.

אז איך HTTPS, ו"שומר הסף" שמאחוריו, TLS, מאפשרים לנתונים לנוע בצורה מאובטחת ברחבי האינטרנט? בואו נפרק את זה שכבה אחר שכבה.

HTTPS = HTTP + TLS/SSL --- מבנה ומושגי ליבה

1. מהו למעשה HTTPS?

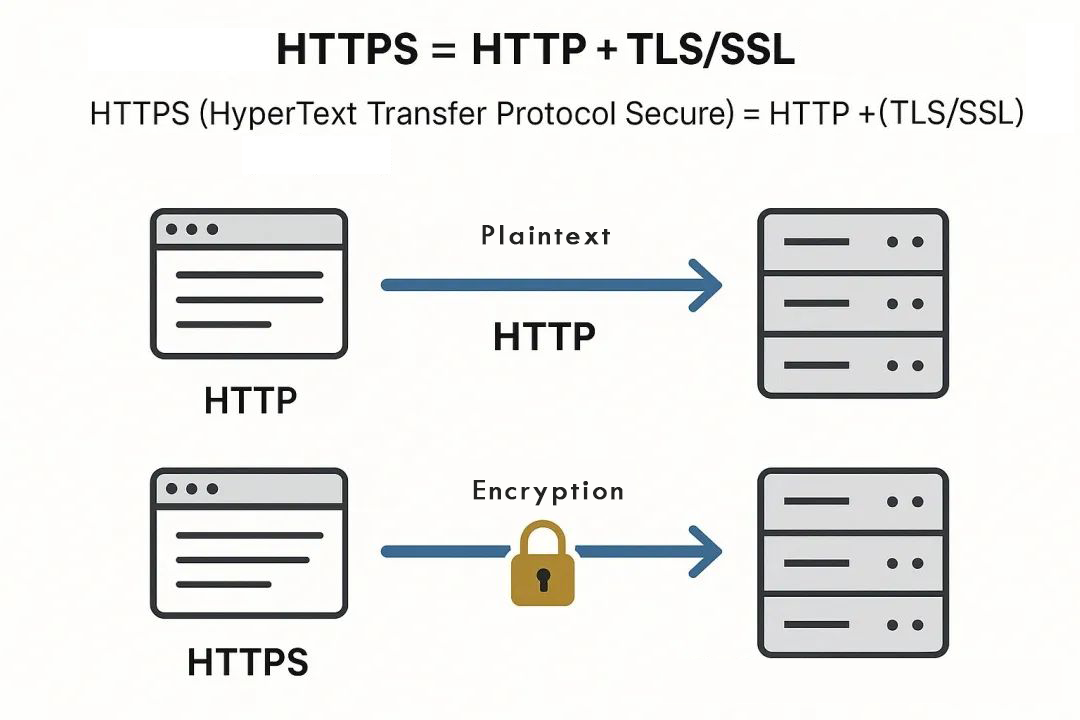

HTTPS (פרוטוקול העברת טקסט מאובטח) = HTTP + שכבת הצפנה (TLS/SSL)

○ HTTP: אחראי על העברת הנתונים, אך התוכן גלוי בטקסט רגיל

○ TLS/SSL: מספק "הצפנה עם נעילה" לתקשורת HTTP, והופך את הנתונים לחידה שרק השולח והמקבל הלגיטימיים יכולים לפתור.

איור 1: זרימת נתונים של HTTP לעומת HTTPS.

"נעילה" בשורת הכתובת של הדפדפן הוא דגל האבטחה TLS/SSL.

2. מה הקשר בין TLS ל-SSL?

○ SSL (שכבת שקעים מאובטחת): פרוטוקול הקריפטוגרפי המוקדם ביותר, אשר נמצא כבעל פגיעויות חמורות.

○ TLS (אבטחת שכבת תעבורה): יורשם של SSL, TLS 1.2 ו-TLS 1.3 המתקדם יותר, המציעים שיפורים משמעותיים באבטחה ובביצועים.

בימים אלה, "תעודות SSL" הן פשוט יישומים של פרוטוקול TLS, רק סיומות בעלות שם.

עמוק לתוך TLS: הקסם הקריפטוגרפי שמאחורי HTTPS

1. זרימת לחיצת היד נפתרה במלואה

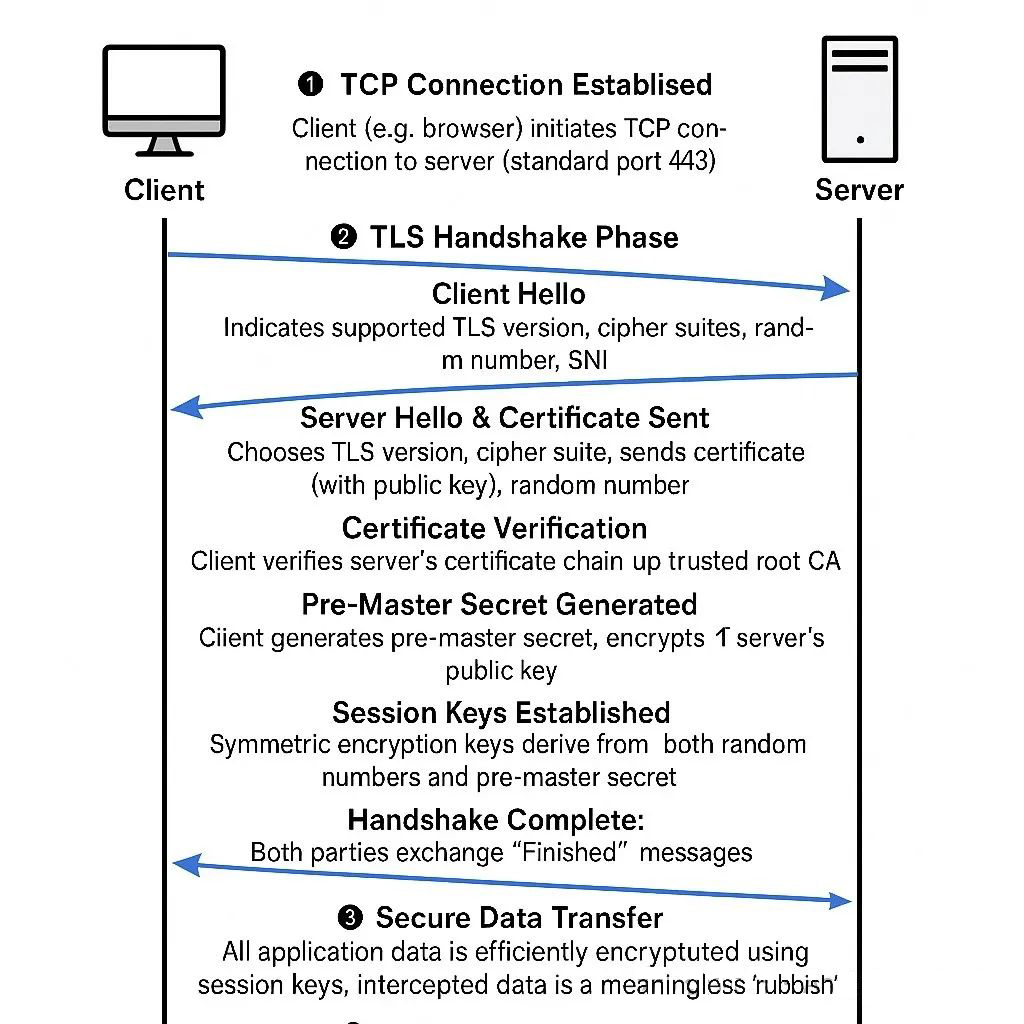

הבסיס לתקשורת מאובטחת ב-TLS הוא ריקוד לחיצת היד בזמן ההתקנה. בואו ננתח את זרימת לחיצת היד הסטנדרטית ב-TLS:

איור 2: זרימת לחיצת יד טיפוסית של TLS.

1️⃣ הגדרת חיבור TCP

לקוח (למשל, דפדפן) יוזם חיבור TCP לשרת (פורט סטנדרטי 443).

שלב לחיצת יד של TLS 2️⃣

○ שלום לקוח: הדפדפן שולח את גרסת ה-TLS הנתמכת, הצופן והמספר האקראי יחד עם ציון שם שרת (SNI), אשר מציין לשרת לאיזה שם מארח הוא רוצה לגשת (מה שמאפשר שיתוף IP בין אתרים מרובים).

○ שלום שרת ובעיית אישור: השרת בוחר את גרסת ה-TLS והצופן המתאימים, ושולח בחזרה את האישור שלו (עם מפתח ציבורי) ומספרים אקראיים.

○ אימות תעודה: הדפדפן מאמת את שרשרת תעודות השרת עד לרשות האישורים הבסיסית המהימנה כדי לוודא שהיא לא זויפה.

○ יצירת מפתח Premaster: הדפדפן יוצר מפתח Premaster, מצפין אותו עם המפתח הציבורי של השרת ושולח אותו לשרת. שני צדדים מנהלים משא ומתן על מפתח הפעלה: באמצעות המספרים האקראיים של שני הצדדים ומפתח ה-Premaster, הלקוח והשרת מחשבים את אותו מפתח הפעלה סימטרי להצפנה.

○ השלמת לחיצת יד: שני הצדדים שולחים הודעות "סיום" זה לזה ונכנסים לשלב העברת הנתונים המוצפנת.

3️⃣ העברת נתונים מאובטחת

כל נתוני השירות מוצפנים באופן סימטרי עם מפתח הסשן שסוכם ביעילות, גם אם הם נתפסים באמצע, מדובר בסך הכל ב"קוד משובש".

4️⃣ שימוש חוזר בפגישות

TLS תומך שוב ב-Session, מה שיכול לשפר משמעותית את הביצועים על ידי מתן אפשרות לאותו לקוח לדלג על לחיצת היד המייגעת.

הצפנה אסימטרית (כגון RSA) היא מאובטחת אך איטית. הצפנה סימטרית היא מהירה אך חלוקת המפתחות מסורבלת. TLS משתמש באסטרטגיה "דו-שלבית" - תחילה החלפת מפתחות מאובטחת אסימטרית ולאחר מכן סכמה סימטרית להצפנת הנתונים ביעילות.

2. התפתחות אלגוריתמים ושיפור אבטחה

RSA ודיפי-הלמן

○ דרום אפריקה

הוא שימש לראשונה באופן נרחב במהלך לחיצת יד של TLS כדי להפיץ בצורה מאובטחת מפתחות הפעלה. הלקוח מייצר מפתח הפעלה, מצפין אותו עם המפתח הציבורי של השרת ושולח אותו כך שרק השרת יוכל לפענח אותו.

○ דיפי-הלמן (DH/ECDH)

החל מ-TLS 1.3, RSA כבר לא משמש להחלפת מפתחות לטובת אלגוריתמי DH/ECDH מאובטחים יותר התומכים בסודיות קדימה (PFS). גם אם המפתח הפרטי דלף, עדיין לא ניתן לפתוח את הנתונים ההיסטוריים.

| גרסת TLS | אלגוריתם חילופי מפתחות | בִּטָחוֹן |

| TLS 1.2 | RSA/DH/ECDH | גבוה יותר |

| TLS 1.3 | רק עבור DH/ECDH | יותר גבוה |

עצות מעשיות שחייבים לשלוט ביצירת קשרים

○ שדרוג בעדיפות ל-TLS 1.3 להצפנה מהירה ומאובטחת יותר.

○ הפעלת צפנים חזקים (AES-GCM, ChaCha20 וכו') והשבתת אלגוריתמים חלשים ופרוטוקולים לא מאובטחים (SSLv3, TLS 1.0);

○ הגדרת HSTS, הידוק OCSP וכו' כדי לשפר את ההגנה הכוללת של HTTPS;

○ עדכן ובדוק באופן קבוע את שרשרת האישורים כדי להבטיח את תוקף ושלמות שרשרת האמון.

סיכום ומחשבות: האם העסק שלך באמת מאובטח?

מ-HTTP בטקסט רגיל ועד HTTPS מוצפן במלואו, דרישות האבטחה התפתחו מאחורי כל שדרוג פרוטוקול. כאבן הפינה של התקשורת המוצפנת ברשתות מודרניות, TLS משפר את עצמו כל הזמן כדי להתמודד עם סביבת ההתקפה המורכבת יותר ויותר.

האם העסק שלך כבר משתמש ב-HTTPS? האם תצורת הקריפטו שלך תואמת את שיטות העבודה המומלצות בתעשייה?

זמן פרסום: 22 ביולי 2025